フリーパスでやりたい放題 ネットの新たな脅威

米マイクロソフト(MS)のサーバー用基本ソフト(OS)「ウィンドウズサーバー2003」のサポート終了まで半年を切った。終了後はセキュリティー上の欠陥(脆弱性)があっても修正パッチが配布されない。しかし、ソフトウエアというのは一般の人が考えるほど完璧な製品ではない。時に未知の脆弱性が発見される。その一例が、MSが2014年11月に公表したサーバー用ソフトの脆弱性だ。

チケットを盗み「黄金色」に書き換えてしまう

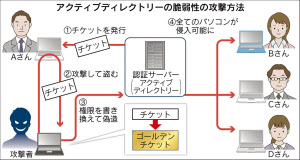

MSは昨年11月、認証サーバー用の権限管理ソフト「アクティブディレクトリー」の脆弱性を公表した。当初はあまり話題とならなかったが、実は重大なリスクが潜んでいた。脆弱性を悪用し、情報セキュリティー関係者の間で「ゴールデンチケット」と呼ばれる攻撃を仕掛ければ、企業内の全てのパソコンを乗っ取ることもできるものだったのだ。企業が持つあらゆる情報が筒抜けになる可能性があり、関係機関は注意を呼びかけている。

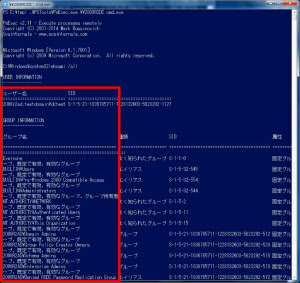

アクティブディレクトリーはサーバー内にある社員のIDやパスワードなどの重要な情報を一元管理している。認証を受けて権限を与えられた人しか、サーバーやパソコンにアクセスできない仕組みだ。

例えば、一般社員がパスワードとIDなどを打ち込んで社内パソコンを立ち上げる場合や、システム管理者が一般社員それぞれのパソコンの設定を遠隔で変更する作業などで使用される。

問題となったのは「ケルベロス認証」と呼ばれる機能。その脆弱性を突けば、誰でもシステム管理者になりすまして、社内システムに自由に出入りできた。

攻撃のやり方は比較的単純だ。アクティブディレクトリーには、サーバーやパソコンにアクセスできる権限が記されたチケットを配る機能がある。まず攻撃者は標的型サイバー攻撃などで一般社員のパソコンを乗っ取り、そこからチケットを入手する。あとはチケットの権限内容を書き換えれば、システム管理者並みの権限を持てる。

問題の脆弱性は、いったんチケットを発行してしまうとその内容を再確認する機能が用意されていなかったことだ。攻撃者がシステム管理者と同じ権限の偽造チケットを保有していれば、何をやってもチケットを持っているという事実だけで見逃され、攻撃が止められない危険があった。チケットは発行後、有効期限が10時間しかない仕様になっていたが、期限を書き換えて「100年間有効」としてしまえば、半永久的にサーバーに入り込める。

権限内容を偽装して上位のシステム管理者になりすませば、ログ(動作記録)の保管期間も操作できる。全くログを残さない設定にしてしまえば、攻撃者に入り込まれたことすらわからない。

情報セキュリティー関係者はこの「フリーパスチケット」について、ハリウッド映画の「チャーリーとチョコレート工場」で描かれる工場見学の特別チケットになぞらえ、「ゴールデンチケット」と呼んでいる。

国内のセキュリティー組織、JPCERTコーディネーションセンターは昨年12月、この脆弱性を突いて機密情報を盗み出す「標的型サイバー攻撃」が複数発見されたと緊急の注意喚起をした。社内ネットワークに侵入して長期間にわたって潜伏し、情報を盗んでいた可能性がある。

MSは同11月中に修正パッチを緊急配布している。パッチを適用すればチケットの真偽を検証し、書き換えも見つけ出せるという。

昨年見つかった最悪の脆弱性との指摘

ただシステム管理者のパソコンが乗っ取られていれば、攻撃者はチケットを偽造するまでもなく全てのシステムにアクセスできてしまうため、修正パッチを当てても意味がない。JPCERTはパスワードの変更や無駄な管理者アカウントの削除などの対策が必要だと呼びかけている。

この脆弱性についてソフトバンク・テクノロジーの辻伸弘氏と泉田幸宏氏が解析し、サイバー攻撃の対策法をリポートでまとめた。辻氏は「14年に見つかった最悪の脆弱性」と指摘する。

MSの閲覧ソフト「インターネットエクスプローラー(IE)」や暗号化ソフト「オープンSSL」など、14年は「脆弱性の凶年」(IT大手)と言われている。

だが今回は、アクティブディレクトリーを組み込んだサーバーを持つ企業のパソコン全部を乗っ取って情報を盗める脆弱性であるため、「企業に対する影響は甚大なもの」(辻氏)と指摘する。

時にこうした事態が起こりうるというのが情報セキュリティー分野の「常識」だ。これに対して、ユーザーである国内企業の危機意識は高くはない。

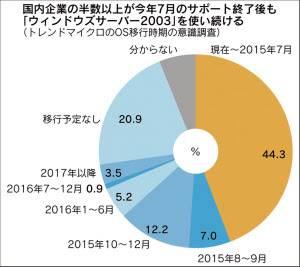

国内セキュリティー大手のトレンドマイクロは1月15日、サポート終了が近づく「ウィンドウズサーバー2003」に関する調査結果をまとめた。サポート終了後も「2003」を使い続けると答えた国内企業は全体の5割を占めた。また、サポート終了後にサーバー用のセキュリティー対策を施すと答えた企業は16%にとどまったという。修正パッチが配布されない古いOSを使い続ければ、当然、攻撃のリスクは高まる。

ITの導入によって企業経営は格段に進歩した。しかし、それと同時に新たなリスクも高まっていることを十分に認識する必要がある。

(浅山亮)

関連企業・業界