「データ盗難」から身を守るには エバーノート不正侵入で対策を

ラック 専務理事 西本 逸郎

3月3日、ひな祭りの日曜日に米エバーノート社から届いた「セキュリティ関連のお知らせ」に肝を冷やされた方も多いのではないか。そのお知らせは単なるアプリ更新ではなくパスワード再設定のお願いだったからだ。

Evernoteは、スマートフォン(スマホ)やパソコンを購入するとあらかじめインストールされていることが多く、日本でも有名かつ代表的なオンラインストレージサービス(いわゆるクラウドサービス)の一つとなっている。同サービスのユーザーに向けた、「パスワードを変更してほしい」との依頼が世界を駆け巡った。

ユーザーのなかには仕事上の書類のほか、写真や音声(例えば打ち合わせ時のホワイトボードの写しや会話の記録)などを保管している方がいるだろう。プライベートな写真など人に見せたくないものを格納しているユーザーもいるに違いない。

今回は緊急特別編として、エバーノート社が公開した情報を基に、同社のユーザーはどういった対策が必要になるかを整理する。

保管された情報そのものには「アクセスなし」

エバーノート社のお知らせは、以下のような記述で始まっている(以下引用は原文ママ)。

「弊社のオペレーション・セキュリティチームは、Evernote サービスの保護された領域へ組織的に不正アクセスを試みたものと思われる不審なアクティビティを弊社ネットワーク上で検知し、それをブロックしました」

「しかしながら、昨今急増している大規模なサービスに対する不正アクセスを鑑みますと、弊社としてはより安全に、安心してEvernoteをお使いいただくために、…(略)」

これらの記述は何を意味しているのだろうか。前回のコラムでは米国ツイッター社の大規模情報流出を取り上げた。それ以外にも今年に入ってから、米国でフェイスブック、アップル、ニューヨーク・タイムズ、ウォール・ストリート・ジャーナルなどが高度な攻撃を受けたと報道されている。恐らくエバーノート社では、同じ手口の犯行である可能性が高いと推測しているだろう。

エバーノート社は調査結果として、以下の事実を公表した。

「弊社セキュリティ調査の結果、Evernote に保存されているコンテンツが外部からアクセス・変更・消失された形跡は確認されませんでした。また、Evernote プレミアムおよび Evernote Business のお客様の決済情報がアクセスされた形跡も確認されていませんのでご安心ください」――。

この文面からは、保管しているデータそのものは狙われていなかったと推測できる。それでは、犯人は何を狙っていたのであろうか。その後に、以下のように説明が続く。

「調査からは、アクセスを試みた人物(またはグループ)が、ユーザ名・Evernote アカウントに登録されたメールアドレス・暗号化されたパスワード等を含む Evernote のユーザ情報へアクセスすることに成功したことが明らかになっております。ただし、パスワード情報にアクセスはされたものの、Evernote で管理している全てのパスワードは一方向暗号化(技術的に言うとハッシュ化・ソルト処理)により保護されています」――。

「ハッシュ化」でパスワードの実態は保管しない

前回のコラムで紹介したように、不正アクセスによって犯人が狙うのは、ほとんどの場合クレジットカード情報とアカウント情報だ。今回もまさしくアカウント情報が狙われた。

同社サイトの記載によると、外部からアクセスされた情報は、Evernoteのユーザー名(ユーザーID)とメールアドレス、暗号化されたパスワードなどであると分かる。ただしエバーノート社は、かなり強い暗号を使っていたことを報告しているので、直ちにパスワードそのものが復号されることはないだろう。強固に暗号化してあるものの、犯人側の手に渡ってしまったことでいずれパスワードが解明される可能性があるため、全利用者にパスワードの変更を要請することを決断したのだろう。

エバーノート社が説明している「一方向暗号化(ハッシュ化・ソルト処理)」がどういうものか、簡単に説明しよう。個々のユーザーが使うパスワードは、サービス提供者(この場合はエバーノート)自身が知らないほうがよい。まっとうなサービス提供者は、それが危険な情報であると知っており、これを持っていたいと思わない。そのためある種の暗号化処理を施すことが常とう手段となっている。

「ある種の暗号」というのが一方向暗号化という方法である。一般的に暗号というのは、暗号化と復号を双方向にできるものだが、ハッシュは一方向にしかできない。つまりいったんパスワードをハッシュ化すると、もう元には戻せない。このハッシュ値を保管することで、危険なパスワードそのものを保持しなくても済むことになる。利用者が本物かどうかを確認するときは、入力されたパスワードをハッシュ化して、保管しているハッシュ値と比較することで実現する。

ところが、技術の進化は一方向暗号化をも短時間で見破る方法を編み出してしまった。それが「レインボーテーブル」と呼ぶものだ。詳しい説明は省略するが、端的にいうと逆引きの辞書を用意しておくものだ。現在はコンピューターの処理能力の向上などにより、レインボーテーブルを使うことで8~10文字程度の文字列の組み合わせまでなら、ほとんど瞬時にハッシュ値から元のパスワードを復元できてしまう。パスワードを暗号化しただけでは安全とはいえないとされるのはこうした理由からだ。

そのために使われる代表的な方策が、ソルト(塩)である。つまり「原料」であるパスワードに塩(適当な文字列)を振る(追加する)ことで、元の文字列を長くしてからハッシュ化するものだ。これにより、パスワードそのものが10文字以下でもレインボーテーブルを利用したパスワードの復活を阻止できる。この技を使えば、たとえソルト(どんな文字列が追加されたか)が犯人側に分かったとしても、レインボーテーブルを使った逆引きを阻止することが出来る。

求められる5つの対応

このあとにパスワードを破るため犯人に残る手段は、辞書攻撃や総当たり攻撃といったものとなる。この攻撃に実用的に耐えるために、一般的にパスワードはある程度の長さ(できれば10桁以上)があって、推測しにくいものを使うように指針が出されている。一方、サービス提供者側は、ユーザーが設定したパスワードがそれほど強固なものでなくても、こういった攻撃への耐性を高める策を講じることもある。ただしエバーノート社の今回の発表からは、そうした対策を講じていたかどうかは不明だ。

では、今回の事件に対して私たちはどうすれば良いのか。以下に整理してみよう。

1)エバーノートのパスワードを変更する

10文字を超える推測しづらいパスワードを設定している場合、心配する必要はないと考えられる。しかし良い機会だ。これは訓練と考え、パスワードを新しいものに変更しておこう。

2)自分はどんな人物であるか確認する

犯人は少なくともユーザー名とメールアドレスを手に入れた。これから犯人がまず注視すると考えられるのはメールアドレス内のドメイン名である。ここを見ると、ユーザーがどういった組織に属しているかを推測できるからだ。

今回の犯人の目的は不明だが、私は、国など大掛かりな組織によるスパイ行為と推測している。次にアカウント情報やメールアドレスを悪用する金銭目的の犯罪である可能性も捨てきれない。

メールアドレスのドメイン名から、ユーザーが特定の機関や企業に属していると推測できる場合には、このユーザーがEvernote以外のクラウドサービスも利用していると予測がつく。ここからユーザーが攻撃の標的として目を付けられる可能性があるため、心しておこう。

金銭目的の場合も、単に迷惑メールが増えるレベルから、エバーノート社から送付したことを装って情報を引き出そうとする「標的型メール」が送られることも想定できる。

3)パスワードの使い回しは大丈夫か確認する

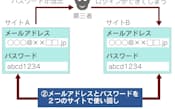

Evernote以外のサービスで、同じユーザー名、メールアドレスを使っているときに、パスワードも同じものを使い回していないか確認しよう。もし使い回しなどをしていて心配な場合は、Evernoteだけでなく他のサービスのパスワードも変更するよう考慮しよう。

その場合、前回のコラムで紹介した手法は役に立つ。Evernoteのサービスは、「一般の有料サービスまたは無償サービス」に分類できるが、格納する情報のレベルに合わせパスワードグループを別途分離して管理したほうが良い。ただこの場合でも、主に使用しているメールやソーシャルメディアに使うパスワードと別のものを使うことは鉄則である。

4)どんな情報を預けていたかを再確認する

今回は良い訓練だ。特にスマホやタブレットが浸透した今、文章、音声、写真などを公私関係なく、Evernoteなどのクラウドサービスに蓄積しているユーザーは多いはずだ。最初は恐る恐るでも、仕事に関係する書類やプライバシーにかかわる情報を保存していないか、そしてこうしたデータをクラウドサービスに保管することを続けるかどうかを考えてみたい。

5)今後の「もしも」に頭を巡らせてみる

前回のコラムでも解説したように、「パスワードは漏れるもの」と捉えよう。そして漏れても致命傷とならないように賢く管理・利用することが重要だ。オンラインストレージを代表とするクラウドサービスは安価で便利なだけに、うまく活用したい。漏れると困る書類などはそのまま預けるのではなく、暗号化してから保管するなどの運用を考慮してもよい。

次にクラウドサービスのセキュリティー管理は、サービス事業者がなんといおうと自己責任であることを忘れてはいけない。特にデータの流出、破壊、消失に関しては何の保証もないと考えたほうがよい。預けていたデータが流出しても破壊されても消失しても損害がないよう意識した情報管理をしたい。

万一、Evernoteにアクセスしてパスワードを変更できなかった場合、二つのケースが考えられる。まずは、単にパスワードを間違えていた場合である。この場合はパスワードをリセットすることで、登録したメールアドレス経由で再びアクセスできるはずだ。

もう一つの可能性は第三者が既にパスワードを突破して本人に先んじて再設定を行ってしまった場合だ。この場合も登録しているメールアドレスを経由して主導権を取り戻せるはずだが、蓄積したデータが既に流出している懸念も捨てきれないため、状況を見極める必要がある。

最後に今回の事件は、情報漏洩事件の氷山の一角と捉えるべきだろう。「もう既に情報は漏れているかもしれない」ことを念頭において、毎日の生活を送っていく気構えが必要だ。